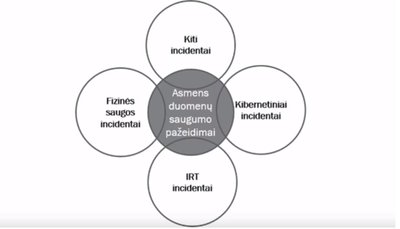

Asmens duomenų saugumo pažeidimai turi sankirtą su skirtingais incidentais:

- Fizinės saugos incidentai.

- Kibernetiniai incidentai.

- Fizinės saugos incidentai.

- Informacinių ir ryšių technologijų (IRT) incidentai.

Kuriant (diegiant) ar vertinant turimas organizacines ir technines saugumo priemones, organizacijos turi visapusiškai atsižvelgti į pobūdį, aprėptį, kontekstą bei tikslus ir riziką, susijusią su pavojais fizinių asmenų teisėms ir laisvėms. Organizacijos, valdančios ir (ar) tvarkančios asmens duomenis (duomenų valdytojai ir duomenų tvarkytojai) privalo įvertinti aktualius pavojus asmens duomenų saugumui ir atitinkamai įgyvendinti tinkamas saugumo priemones.

Rudenį vykusioje „ESET Security Day 2019“ konferencijoje VDAI IT skyriaus vadovas dr. Jevgenij Tichonov pristatė dvidešimt organizacinių ir techninių duomenų saugumo priemonių. Organizacinės ir techninės duomenų saugumo priemonės taikomos organizacijose siekiant išvengti arba sumažinti riziką asmens duomenų saugumo pažeidimui.

Organizacinės duomenų saugumo priemonės:

- Asmens duomenų saugumo politika ir procedūros. Saugumo politika yra svarbus dokumentas, nustatantis pagrindinius informacijos apsaugos principus organizacijoje.

- Vaidmenys ir atsakomybės. Pagrindinė duomenų saugumo priemonė organizacijos personalui – aiškiai apibrėžta ir dokumentuota atsakomybė bei vaidmenys.

- Prieigos valdymo politika. Prieigos kontrolės politika turi būti grindžiama principu „būtina žinoti“.

- Išteklių ir turto valdymas. Tinkamas techninės, programinės ir tinklo įrangos valdymas yra būtinas asmens duomenų saugumui ir vientisumui.

- Pakeitimų valdymas. Pakeitimų valdymo tikslas – sinchronizuoti ir kontroliuoti visus IT sistemos atliekamus pakeitimus.

- Duomenų tvarkytojai. Organizacijos pasitelkia tik tuos duomenų tvarkytojus, kurie užtikrina, kad bus įgyvendintos tinkamos techninės ir organizacinės priemonės, o duomenų tvarkymas atitiks Bendrąjį duomenų apsaugos reglamentą.

- Asmens duomenų apsaugos pažeidimai ir incidentai. Duomenų valdytojai turi būti tikri, kad jie laikosi savo įsipareigojimų, susijusių su pranešimu apie asmens duomenų saugumo pažeidimus.

- Veiklos tęstinumas. Veiklos ar paslaugų tęstinumo planas yra būtinas nustatant procesus ir technines priemones.

- Personalo konfidencialumas. Organizacija turi užtikrinti kad jos darbuotojai gebėtų konfidencialiai tvarkyti informaciją tiek techniniu, tiek asmeninio sąžiningumo požiūriu.

- Mokymai. Personalo mokymai apie duomenų apsaugos ir saugumo procedūras (pvz. slaptažodžių naudojimas ir prieiga prie konkrečių IT sistemų) yra ypatingai svarbūs.

Techninės duomenų saugumo priemonės:

- Prieigų kontrolė ir autentifikavimas. Prieigų kontrolė ir autentifikavimas yra esminiai saugos reikalavimai, siekiant apsisaugoti nuo neautorzuotos prieigos prie IT sistemos.

- Techninių žurnalų įrašai ir stebėsena. Techninių žurnalų įrašai ir stebėsena yra esminis saugos reikalavimas, kuris leidžia identifikuoti ir stebėti, sekti naudotojų veiksmus, taip užtikrinant atskaitingumą.

- Tarnybinių stočių duomenų bazių apsauga. Informacinių sistemų pagrindas yra tarnybinės stotys ir duomenų bazės. Jų apsauga privalo būti sustiprinta.

- Darbo vietų apsauga. Yra svarbu priverstinai nustatyti specifinę saugos politiką ir apriboti naudotojų veiksmus, siekiant apsaugoti IT sistemas.

- Tinklo ir komunikacijos sauga. Tinklo ir komunikacijos sauga yra ypač svarbi, siekiant užtikrinti asmens duomenų saugą (tiek vidinių tiek išorinių tinklų).

- Atsarginės kopijos. Atsarginių kopijų sistema yra esminis veiksnys, užtikrinantis organizacijos darbo ir procesų atstatymą, įvykus duomenų praradimui ir sugadinimui.

- Mobilieji, nešiojamieji įrenginiai. Mobilieji, nešiojamieji įrenginiai gali išplėsti paslaugas, kurias teikia organizacija, tačiau padidina juose esančių duomenų nutekėjimo riziką.

- Programinės įrangos sauga. Visuose programinės įrangos kūrimo ir administravimo etapuose organizacija turi užtikrinti duomenų saugos laikymąsi, asmens duomenų apsaugą.

- Duomenų naikinimas šalinimas. Negrįžtamas asmens duomenų šalinimas, sunaikinimas be teorinės ir praktinės galimybės juos pakartotinai nuskaityti ar atstatyti.

- Fizinė sauga. Tiesioginė fizinės saugos prieigos kontrolė prie IT infrastruktūros yra visos taikomos saugos strategijos pagrindas.