Lietuvos bankinių sistemų kūrėja „BankingLab“ kibernetinę ataką patyrė pernai rugsėjį: tuomet programišiai gavo prieigą prie visų jos sistemų, piktavaliai viešai jais dalijosi, galimai buvo nutekinti netgi „Perlas Finance“ duomenys. Įmonės klientai yra tokios kompanijos kaip „Bankera“, „Vialet“, „Connect Pay“, „Simplex“, „PayRay bank”, „Perlas Finance“, „Mano Bankas“, „SH Financial“ ir kiti, plačiau apie tai LOGIN.LT rašė čia.

„BankingLab“ vienas iš įkūrėjų ir generalinis direktorius Narimantas Bloznelis apie įsilaužimą papasakojo konferencijoje „Fintech Day 2023“.

Jis neslėpė jaudulio kalbėdamas apie įmonės „nulaužimo“ istoriją. Tačiau tai nė iš tolo neprilygtų tam, ką teko patirti lemtingą 2022 m. rugsėjo penktadienį.

Prieš atskleisdamas intriguojančias detales, jis paklausė – ar kada nors pagalvojote, kas atsitiktų, jei kas nors perimtų svarbiausią jūsų infrastruktūrą. Kas būtų, jei kas nors perimtų jūsų duomenų kontrolę? Kas atsitiktų, jei staiga prarastumėte visus duomenis?

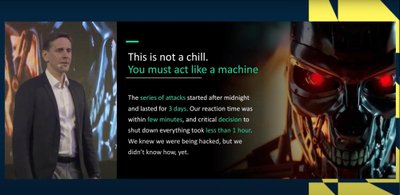

„Aš pats, turiu pripažinti, anksčiau apie tai nebuvau pagalvojęs. Rugsėjo 23 diena. Tą dieną, iškart po vidurnakčio, sulaukiau skambučio iš mūsų saugumo vadovo, kuris pasakė: Narimantai, turime problemą, mus nulaužė, mes praradome visus duomenis, atsiprašau. Tiesiogine prasme, turėjau atsisėsti ir pagalvoti, kas atsitiko“, – dėstė N. Bloznelis.

Praėjus kelioms valandoms atėjo išpirkos reikalaujantis laiškas, kurį parašė į sistemas įsilaužę programišiai.

„Laiške parašyta: Aš nulaužiau visą jūsų infrastruktūrą, užšifravau visus failus visuose serveriuose, prašau persiųsti 1000 bitkoinų (šiuo metu apie 20 mln. Eurų) šiuo adresu. O jei negausiu bitkoinų iki rugsėjo 26 dienos, ištrinsiu privatų raktą (kuriuo būtų galima atrakinti duomenis) ir išviešinsiu duomenis“, – pasakojo N. Bloznelis.

Prašymas surinkti 20 milijonų eurų per tris dienas jį pribloškė. Ką beliko daryti?

Jis įvykius lygina su trileriu. Kova su programišiais prasidėjo tą pačią naktį, dar prieš gaunant išpirkos reikalaujantį laišką, ir tęsėsi visą savaitgalį.

Įmonė „BankingLab“ teikia kritinę infrastruktūrą finansinių technologijų įmonėms, tarp jų yra didžiausios ekosistemos dalyvės. Prieš akis laukė darbas atstatyti dešimčių finansų įstaigų duomenis.

„Tai šimtai virtualių serverių, šimtai terabaitų duomenų, šimtai prisijungimo kredencialų, integracijos ir visa kita“, – skaičiavo vadovas.

Tolesnės atakos tęsėsi tris dienas

Pavyko per 15 valandų atkurti visų vartotojų ir paslaugų duomenis, prarastų duomenų nebuvo, sistemos vėl veikė. Tačiau tai buvo ne viskas.

„Saugumą sustiprinome iki maksimalaus lygmens. Bent jau taip manėme. Atėjo kitos dienos ankstus rytas, ir mūsų monitoringo sistema pranešė apie naują ataką. Kas po velnių čia vyksta? Kaip taip gali būti. Programišiai vėl čia ir vėl mus atakuoja. Mus apėmė paranoja, patikėkite“, – prisimena N. Bloznelis.

Įmonė vis dar neturėjo supratimo, kaip programišiai įsiskverbia į įmonės vidines sistemas, tad teko visiškai atjungti interneto prieigą prie infrastruktūros.

Programišiai dairosi silpniausių vietų, ir kai tik jas suranda – atakuoja ir tą sugeba padaryti žaibišku greičiu.

Kibernetinis tyrimas tuo metu leido suprasti, kad prisijungimui programišiai naudojo egzistuojančias teisėtas paskyras ir jų kredencialus.

„Išsiaiškinome, kad buvo naudojama mūsų tiekimo grandinė, realios prieigos ir realūs raktai, kad mus nulaužtų. Tai buvo beprotiška. Vėliausios tendencijos – taip įvyksta beveik 50 proc. visų įsilaužimų pasaulyje, 200 kartų daugiau, nei prieš dvejus metus. Anot „Forbes“, 82 procentai TOP 1000 pasaulio generalinių direktorių įsitikinę, kad programinės įrangos tiekimo grandinės yra pažeidžiamos“, – dalijosi N. Bloznelis.

Jis paaiškino, kad įmonės infrasturktūra būna atveriama klientams ir partneriams, ir pasitikima, kad prisijungimai yra saugūs, tačiau pasirodė, kad taip nėra.

Kova su programišiais iš viso truko 72 valandas, per tris dienas patirta nuolatinė atakų serija.

„Kaip mums pavyko apsaugoti, atgauti ir atstatyti paslaugas po šio košmariško savaitgalio? Atsarginės duomenų kopijos. Bet ne tik atsarginės duomenų kopijos, o patikimos atsarginės duomenų kopijos“, – tikino N. Bloznelis.

Mat po besikartojančių atakų jau buvo išgąsčio, kad ir atsarginės kopijos gali būti užkrėstos žalingu programiniu kodu – mat kaip kitaip gali būti, kad net atribojus visas prieigas, programišiai vis tiek gali prieiti prie infrastruktūros.

„Atrodė, kad veikia kažkas iš vidaus“, – patirtus išgyvenimus prisiminė N. Bloznelis.

Tačiau atsarginės kopijos buvo saugomos visiškai kitoje infrastruktūroje, naudojant kitą technologiją, kitoje aplinkoje, jos buvo daromos nuolat, prie jų niekas kitas neturėjo prieigos.

„Patikėkite, kai tai atsitiko, neturi laiko daug galvoti. Programišia įprastai atakuoja naktimis, savaitgaliais, kai nesi geriausiai pasiruošęs reaguoti. O galvoti negali, turi veikti, ir veikti nedelsiant, nes minutės lemia, kad gali visko netekti, ir tada vienintelė išeitis – sumokėti išpirką ir melstis Dievui, kad jie atiduotų tau raktus prie duomenų“, – dėstė vadovas.

Jis prisimena, kad atskiros komandos dirbo kartu: viena atkūrimui, viena tyrimui, trečia blokavo prieigas ir ieškojo galimų pažeidžiamumų.

„Jei ne mūsų patikimi partneriai ir komanda, ko gero čia jau nebestovėčiau, ir šios istorijos nebepasakočiau. Būtų kitaip“, – patikino N. Bložnelis.

Išmoktos pamokos: nepasitikėk niekuo

„BankingLab“ vadovas pasidalijo kibernetinės atakos išmoktomis pamokomis.

„Numeris vienas – nepasitikėk nei vienu ir niekuo. Tai taikoma ir tavo klientams, ir tiekėjams, ir darbuotojams. Žmonės daro klaidų ir tu nesi garantuotas, nes kiekvienas jų gali padaryti. Nėra nesulūžtančios įrangos. Turi turėti papildomus kontrolės mechanizmus, ir žmogiškuosius, ir sisteminius, kad panaudotum kelis gynybos sluoksnius, būtų įtrauktos išorės komandos, kad dar sykį patikrintų, ar esi saugus“, – kalbėjo pranešėjas.

Antra pamoka jam – turi būti nuolat pasiruošęs įsilaužimui, kadangi tai padės pasiruošti greitai reaguoti, planuoti verslo veiksmus nenumatytais atvejais, atstatyti sistemas.

Jis akcentavo, kad svarbu nuolat atnaujinti planus, infrastruktūrą, komandos mokymai turi būti kartojami.

„Jeigu taip jums nepasisektų, jaustumėte didžiulį spaudimą atstatyti: savo verslą, paslaugas klientams. Tačiau neskubėkite visko vėl įjungti, kol tikrai neidentifikavote atakos vektoriaus. Nes atakos gali kartotis, ir dažniausiai taip ir būna. Taip ir mums atsitiko.

Nepamirškite komunikacijos. Nes kuomet jus užpuola, esate pažeidžiamas, tampate viešas, turite valdyti visą savo komunikaciją: ką komunikuojate klientams, partneriams, institucijoms. Ir tam turite būti pasiruošę. Vienas svarbus komunikacijos aspektas – prašau, informuokite savo partnerius ir klientus, nedelsiant, jei jus nulaužė, nes taip jūs galite jiems padėti apsisaugoti nuo atskirų nulaužimų. Ir nebijote prašyti pagalbos. Programišių rinka yra didžiulė, kartais tenka kovoti su valstybėmis, o ne pavieniais asmenimis“, – tikino N. Bloznelis.

Jis taip pat ragino nemokėti išpirkų programišiams, mat tik kas penkta išpirką sumokėjusi bendrovė iš tiesų atgauna savo duomenis

„Įsilaužimai yra verslas – nefinansuokite šio verslo, o būkite geriau pasiruošę“, – sakė pranešėjas.

Jis patikino, kad saugių nėra ir citavo „Cisco“ vadovą John’ą Chambersą, sakiusį, kad yra tik dviejų tipų įmonės: tos, kurios buvo nulaužtos“, ir tos, kurios dar nežino, kad buvo „nulaužtos“.

N. Bloznelis pasigedo bendradarbiavimo modelio tarp skirtingų institucijų įsilaužimų atvejais, kadangi tuo metu, kai patiriama ataka, įmonė jaučiasi likusi viena kovoje prieš programišius, o tokių atvejų tik daugėja.